Les 5 meilleurs tickets de support réseau à automatiser

Qu'est-ce qui vous frustre le plus dans le support réseau ? Rien de mieux que de jouer au détective sur un problème de réseau obscur et d'être le héros informatique qui le résout. Mais trop...

Série de webinaires sur l'automatisation en quelques minutes >

by Claudio Pallais Le 7 novembre 2023

Sécurité Internet est un exercice essentiel de vigilance continue. Les menaces évoluent et de nouvelles vulnérabilités sont découvertes chaque jour. Exemple concret, le 16 octobreth, 2023, Cisco a révélé l'existence d'une précédente vulnérabilité inconnue, CVE-2023-20198 (ID de bogue Cisco : CSCwh87343), affectant tous les produits IOS XE de Cisco. Cet exploit tire parti de la fonctionnalité Web-UI d'IOS XE, qu'il soit configuré ou non pour HTTPS. Par le site Web de Cisco :

Cette vulnérabilité permet à un attaquant distant non authentifié de créer un compte sur un système affecté avec un accès de niveau de privilège 15. L'attaquant peut alors utiliser ce compte pour prendre le contrôle du système affecté.

Ce bug a reçu un Système commun de notation des vulnérabilités (CVSS) score de TEN, la vulnérabilité la plus critique et la plus grave, qui justifie généralement une action immédiate pour la résoudre.

Le moyen le plus rapide de répondre à tout problème de réseau réel consiste à NetBrain's pas de code Network Intents: automatisation instantanée que tout ingénieur réseau peut appliquer sans programmation ni codage.

Quelques minutes après avoir reçu l'avis de sécurité Cisco, l'un de nos ingénieurs du support client avait déjà commencé à combler cette faille de sécurité pour nos clients grâce à notre automatisation de réseau sans code. Nous savions que le temps presse et souhaitions aider nos clients à réagir rapidement au sein de leurs propres réseaux hybrides. En utilisant les matériaux que nous avons fournis à tous nos clients le premier jour, NetBrain les utilisateurs expérimentés ont pu créer rapidement un ensemble de Network Intents pour identifier les appareils IOS XE affectés par CVE sur l'ensemble de leur réseau et permettre à leurs opérateurs de réparer chaque appareil affecté.

Examinons brièvement comment NetBrainLa plateforme Next-Gen de a aidé nos clients à identifier cet exemple opportun de là où ils étaient vulnérables et ouverts aux attaques.

Dans l'avis CVE, Cisco a recommandé de désactiver les serveurs HTTP et HTTPS avec les commandes « no ip http server » et « no ip http secure-server », respectivement. Si vos appareils do Si les serveurs HTTP et HTTPS sont activés, les messages de journal suivants indiquent que votre système a peut-être été compromis.

%SYS-5-CONFIG_P : configuré par programme par le processus SEP_webui_wsma_http à partir de la console en tant qu'utilisateur en ligne %SEC_LOGIN-5-WEBLOGIN_SUCCESS : connexion réussie [utilisateur : utilisateur] [Source : source_IP_address] à 03:42:13 UTC mercredi 11 octobre 2023 %WEBUI -6-INSTALL_OPERATION_INFO : Utilisateur : nom d'utilisateur, Opération d'installation : AJOUTER un nom de fichier

Évaluation des vulnérabilités du réseau à grande échelle

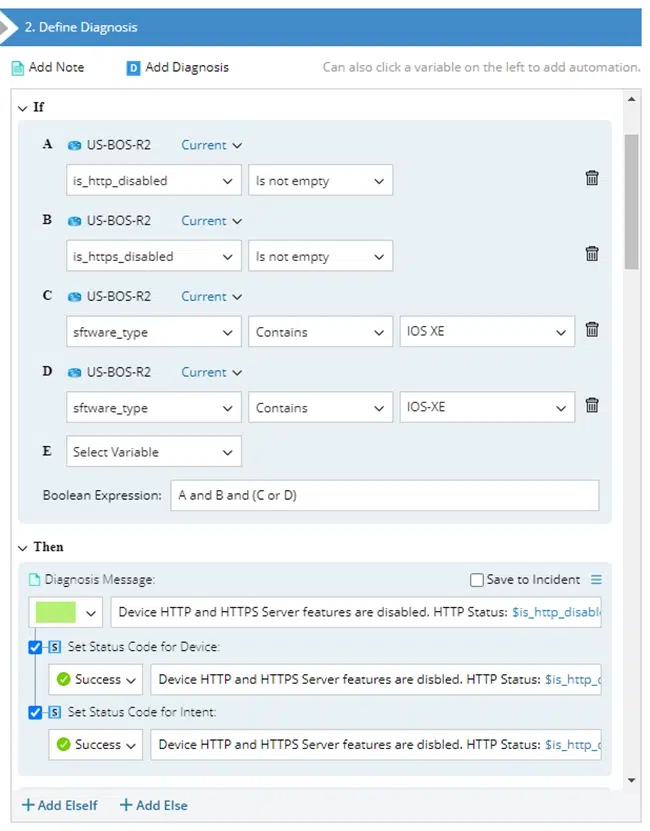

Évaluation des vulnérabilités du réseau à grande échelleCompte tenu de l'ensemble d'indicateurs fournis par Cisco, NetBrainL'interface sans code de nous permet de créer une automatisation qui imite ce que ferait une PME, mais à grande échelle. Pour ce bogue Cisco CVSS 10 particulier, nous avons construit une paire de Network Intent évaluations basées sur :

En un rien de temps, nos clients ont exécuté l'automatisation du réseau interactif Intent pour détecter et atténuer rapidement la vulnérabilité urgente.

Si vous regardez au-delà de ce problème CVE et envisagez une plus grande opportunité, vous découvrirez qu'il existe une multitude de conditions de fonctionnement, de versions de micrologiciels, de flux de trafic, de contrôles d'accès et de capacités de basculement que vous devriez vérifier à tout moment. Sans parler de toutes les causes profondes connues de vos tickets de centre de services les plus courants ainsi que de vos politiques de sécurité et de votre architecture de contrôle d’accès.

Avec NetBrain La nouvelle génération et ses Network Intent et les technologies d'automatisation préventive, l'évaluation continue du réseau peut être effectuée assez facilement. Toute condition ou paramètre de fonctionnement qui pourrait être testé manuellement par votre meilleure PME peut être testé automatiquement et en continu par NetBrain… À l'échelle!

NetBrain recommande de planifier en permanence des intentions comme celles conçues pour ce CVE afin d'éviter que le même type de vulnérabilités ne réapparaisse à l'avenir. L'évaluation continue du réseau fait partie des capacités de base de Next-Gen et se trouve dans notre Automatisation préventive module. Lorsqu’un large éventail de conditions de fonctionnement est validé en permanence, l’évaluation automatisée et continue du réseau peut devenir la pierre angulaire de votre stratégie de prestation de services et de prévention des pannes.

L'automatisation du réseau sans code fait évoluer votre capacité NetOps in minutes, pas des mois. Alors que les menaces opérationnelles pesant sur les services réseau continuent d'évoluer, il est crucial de maintenir une approche proactive de NetOps : se contenter de répondre au nombre incalculable de rapports d'incidents de service chaque jour est un plan très inefficace et coûteux.

NetBrain Next-Gen a été conçu avec cet objectif unique en tête : tirer parti des connaissances trouvées au sein de vos experts réseau pour faire évoluer efficacement leur expérience grâce au no-code. Il est activé par notre jumeau numérique à 4 couches, qui fournit tous les détails en temps réel sur les appareils, la topologie, le trafic et les comportements souhaités comme base de l'automatisation sans code.

Bien que cet exemple de bogue Cisco constitue un extrême critique, la même approche simple sans code peut être répétée pour toute condition de fonctionnement qui doit être vérifiée ou maintenue. Les étapes pour créer une automatisation sans code à partir de zéro, sans avoir besoin de développeurs de logiciels ou de programmation d'aucune sorte, sont les mêmes :

Les opérations réseau sont un processus continu et l’automatisation sans code devrait être la base continue de ce processus. Votre entreprise en temps réel ne peut pas se permettre d'attendre, ni les ressources nécessaires pour résoudre à grande échelle les problèmes latents et cachés qui attendent de perturber vos services. Vos ingénieurs réseau doivent passer à l’action et exploiter leurs atouts dès que de nouvelles menaces émergent. Ce faisant, protégez votre entreprise, son réseau et sa réputation contre tout préjudice potentiel.

Pour plus d'informations : Vous pouvez constater par vous-même notre approche automatisée sans code de la correction de ce CVE spécifique en visitant notre Centre de réussite client et base de connaissances.

Qu'est-ce qui vous frustre le plus dans le support réseau ? Rien de mieux que de jouer au détective sur un problème de réseau obscur et d'être le héros informatique qui le résout. Mais trop...

Les temps d’arrêt coûtent cher. Plus de la moitié (54 %) des personnes interrogées dans le cadre de l'enquête 2023 sur les centres de données de l'Uptime Institute déclarent que leur dernière panne importante, grave ou grave a coûté plus de...

Soyons réalistes : le dépannage manuel des réseaux hybrides est pénible et prend du temps. Chaque problème est résolu comme si le problème ne s'était jamais produit auparavant et divers ingénieurs réseau appliquent différentes...

Nous utilisons des cookies pour personnaliser le contenu et comprendre votre utilisation du site Web afin d'améliorer l'expérience utilisateur. En utilisant notre site Web, vous consentez à tous les cookies conformément à notre politique de confidentialité.