Les 5 meilleurs tickets de support réseau à automatiser

Qu'est-ce qui vous frustre le plus dans le support réseau ? Rien de mieux que de jouer au détective sur un problème de réseau obscur et d'être le héros informatique qui le résout. Mais trop...

S'assurer qu'un réseau est correctement sécurisé et répond aux normes de conformité PCI pour les audits est une préoccupation croissante pour de nombreuses organisations. Bien qu'ils puissent fonctionner dans les limites de la conformité, la plupart ont du mal à le prouver à la fois en interne et pour les audits réglementaires. Cela est dû en grande partie au fait que la documentation de l'infrastructure réseau existante est systématiquement manuelle et souvent obsolète.

Pour beaucoup, l'absence de solution automatisée a conduit à une vision et une compréhension limitées des politiques de sécurité tout au long des flux de transactions par carte de crédit. Pour compliquer davantage les choses, les équipes réseau et sécurité ne collaborent pas souvent et se voient rarement d'accord.

Avec ces facteurs à l'esprit, nous avons décrit trois phases critiques pour assurer le succès lors d'un audit de conformité PCI.

La documentation est l'étape la plus critique pour les équipes afin de prouver la conformité. Cependant, le problème récurrent pour la plupart des entreprises est la nature manuelle et ardue du processus. L'incapacité de documenter les politiques de pare-feu, les listes d'accès, le routage basé sur des politiques, etc. dans le cas d'un audit est un réel problème.

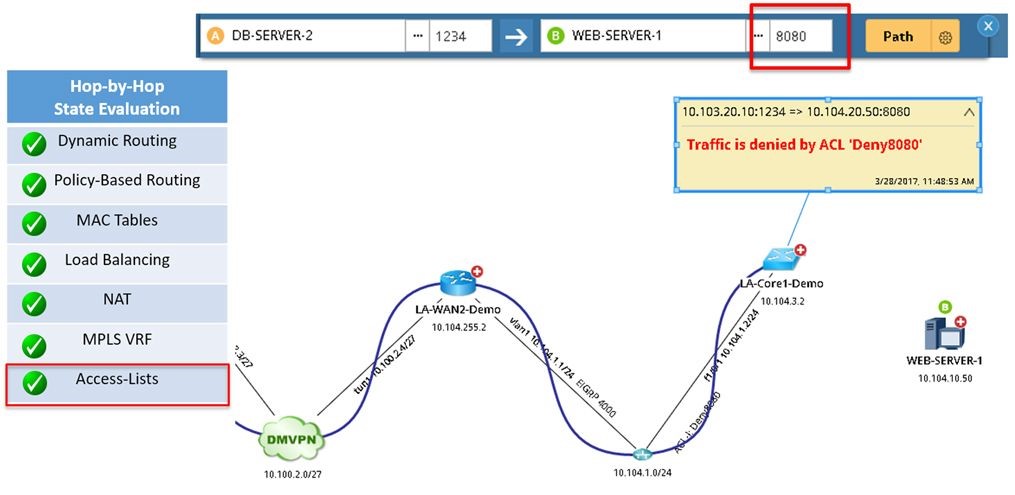

Avec Dynamique Cartes du réseau, les organisations peuvent automatiser le réseau existant en détail pour non seulement fournir une visibilité de bout en bout, mais également proposer des rapports détaillés sur les actifs et bien plus encore. Pour valider les chemins de transaction par carte de crédit, les ingénieurs ont besoin d'un moyen d'évaluer tous les chemins possibles. NetBrainLe calculateur de chemin A/B de fonctionne au niveau du port de la couche 4 pour analyser les ACL et le routage basé sur des politiques afin de présenter visuellement les chemins d'application et permettre l'automatisation de PCI compliance checks sur les appareils concernés.

Figure 1: NetBrainLe calculateur A/B de effectue une analyse complète à chaque saut du chemin, en prenant en compte des technologies avancées telles que le routage basé sur des politiques, NAT, les listes d'accès, et bien plus encore.

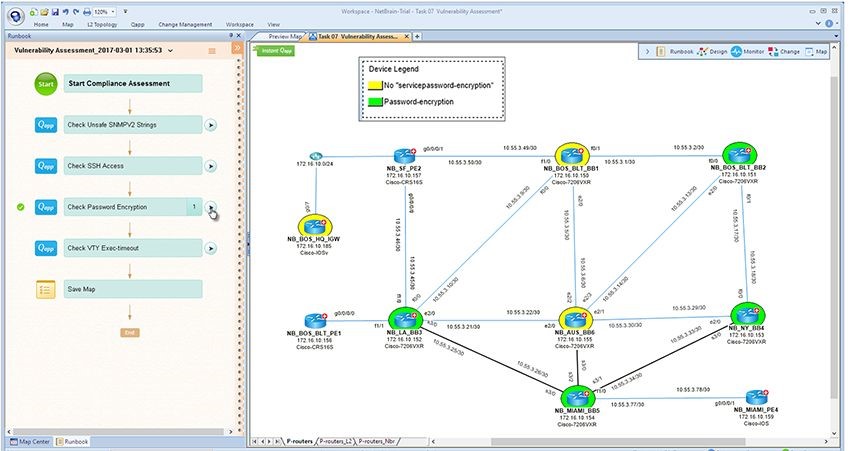

La validation de chaque configuration réseau par rapport à un ensemble commun de règles de conformité (par exemple, les mots de passe des périphériques sont cryptés, les délais d'attente sont configurés, aucune valeur par défaut du fournisseur n'est présente) est une étape importante vers la conformité PCI. De nombreuses organisations rencontrent des problèmes de conformité lors de la fabrication modifications du réseau. Pour lutter contre cela, les équipes de sécurité peuvent créer des exécutables Runbooks à utiliser pour les changements de réseau afin d'assurer la conformité par le biais de nouveaux déploiements de services et de changements opérationnels. Celles-ci Exécutable Runbooks peut inclure des guides de conception et des meilleures pratiques pour aider à appliquer les meilleures pratiques de sécurité à l'avenir.

Lors de la configuration d'un changement, les ingénieurs de mise en œuvre doivent également exécuter une évaluation de la vulnérabilité Runbook pour s'assurer qu'il respecte les normes de conformité PCI prédéfinies. Un système de gestion des événements peut même être configuré pour déclencher automatiquement une évaluation PCI à l'instant où un changement a lieu.

Figure 2 : Pour s'assurer que chaque périphérique réseau est sécurisé en termes d'accès, cet exemple runbook vérifie chaque fichier de configuration par rapport à un ensemble de normes de sécurité. Un ingénieur de conception l'exécute une fois sur l'ensemble du réseau, puis à chaque nouvelle modification de configuration.

Rester conforme à la norme PCI est un processus continu, pas une solution ponctuelle. Il en va de même pour la protection contre les menaces de sécurité potentielles. Pour que l'ensemble du processus fonctionne efficacement, la collaboration est impérative. Avec NetBrain, les équipes de sécurité et les équipes réseau peuvent travailler en collaboration via la plate-forme pendant le triage, l'investigation et la sécurité afin de prévenir les menaces de manière proactive.

Il est essentiel de s'assurer que les procédures de conformité appropriées sont respectées pendant et après une cyberattaque et que les équipes réseau suivent les pratiques de sécurité définies. Et rappelez-vous, il ne suffit pas de dire ce que vous avez fait lors d'un audit, vous devez le prouver.