Los 5 mejores tickets de soporte de red para automatizar

¿Qué es lo que más te frustra del soporte de red? Nada se siente mejor que jugar al detective en un problema de red oscuro y ser el héroe de TI que lo resuelve. Pero demasiado...

Serie de seminarios web sobre automatización en minutos >

by claudio pallais Nov 7, 2023

Seguridad de la red es un ejercicio crítico de vigilancia continua. Las amenazas evolucionan y cada día se descubren nuevas vulnerabilidades. Por ejemplo, el 16 de octubrethde 2023, Cisco reveló la existencia de una vulnerabilidad previamente desconocida, CVE-2023-20198 (ID de error de Cisco: CSCwh87343), que afecta a todos los productos IOS XE de Cisco. Este exploit aprovecha la funcionalidad de interfaz de usuario web de IOS XE, independientemente de si está configurado para HTTPS o no. Según el sitio web de Cisco:

Esta vulnerabilidad permite a un atacante remoto no autenticado crear una cuenta en un sistema afectado con acceso de nivel de privilegio 15. Luego, el atacante puede usar esa cuenta para hacerse con el control del sistema afectado.

A este error se le dio un Sistema de puntuación de vulnerabilidad común (CVSS) puntuación de TEN, la más crítica y grave de las vulnerabilidades, que normalmente justifica la adopción de medidas inmediatas para resolverla.

La forma absolutamente más rápida de responder a cualquier problema de red del mundo real es con NetBrain, sin código Network Intents: automatización instantánea que todo ingeniero de redes puede aplicar sin programación ni codificación.

A los pocos minutos de recibir el aviso de seguridad de Cisco, uno de nuestros ingenieros de atención al cliente ya había comenzado a tapar este agujero de seguridad para nuestros clientes utilizando nuestra automatización de red sin código. Sabíamos que el tiempo era esencial y queríamos ayudar a nuestros clientes a responder rápidamente dentro de sus propias redes híbridas. Utilizando los materiales que suministramos a todos nuestros clientes ese primer día, NetBrain Los usuarios avanzados pudieron crear rápidamente un conjunto de Network Intents para identificar los dispositivos IOS XE afectados por CVE en toda su red y permitir a sus operadores reparar cada dispositivo afectado.

Investiguemos brevemente cómo NetBrainLa plataforma de próxima generación ayudó a nuestros clientes a identificar este ejemplo oportuno de dónde eran vulnerables y abiertos a ataques.

En el aviso CVE, Cisco recomendó deshabilitar los servidores HTTP y HTTPS con los comandos “no ip http server” y “no ip http Secure-server”, respectivamente. Si tus dispositivos do Si tiene servidores HTTP y HTTPS habilitados, los siguientes mensajes de registro son indicadores de que su sistema puede haber sido comprometido.

%SYS-5-CONFIG_P: configurado mediante programación mediante el proceso SEP_webui_wsma_http desde la consola como usuario en línea %SEC_LOGIN-5-WEBLOGIN_SUCCESS: inicio de sesión exitoso [usuario: usuario] [Fuente: dirección_IP_fuente] a las 03:42:13 UTC miércoles 11 de octubre de 2023 %WEBUI -6-INSTALL_OPERATION_INFO: Usuario: nombre de usuario, Operación de instalación: AGREGAR nombre de archivo

Evaluación de vulnerabilidades de red a escala

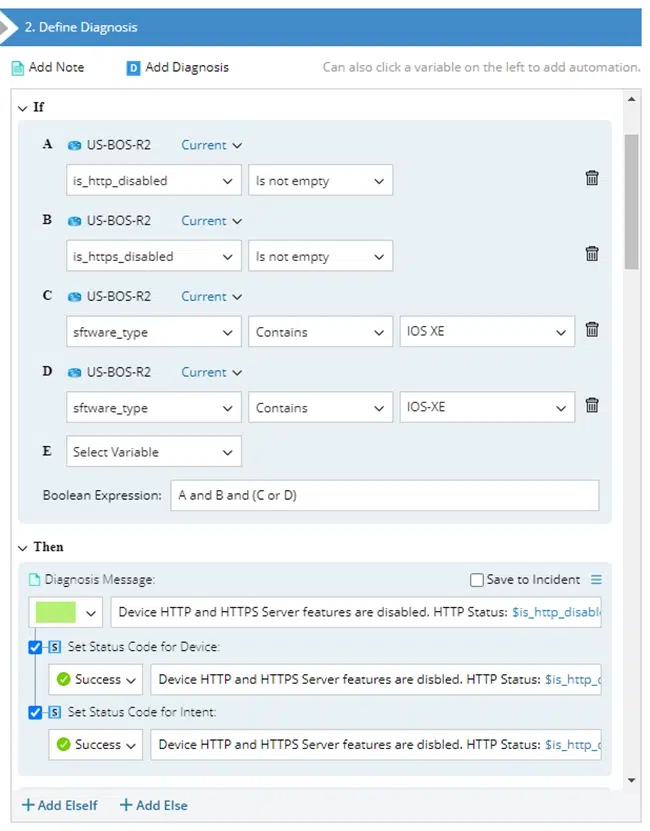

Evaluación de vulnerabilidades de red a escalaDado el conjunto de indicadores proporcionados por Cisco, NetBrainLa interfaz sin código nos permite crear una automatización que imita lo que haría una PYME, pero a escala. Para este error particular de Cisco CVSS 10, creamos un par de Network Intent evaluaciones basadas:

En poco tiempo, nuestros clientes estaban ejecutando la automatización de red interactiva con la intención de detectar y mitigar rápidamente la vulnerabilidad apremiante.

Si mira más allá de este problema CVE y analiza la oportunidad más grande, encontrará que hay un montón de condiciones operativas, versiones de firmware, flujos de tráfico, controles de acceso y capacidades de conmutación por error que debería verificar todo el tiempo. Sin mencionar todas las causas fundamentales conocidas de los tickets de la mesa de servicio más comunes, así como sus políticas de seguridad y arquitectura de control de acceso.

Con NetBrain La próxima generación y su Network Intent y tecnologías de automatización preventiva, la evaluación continua de la red se puede realizar con bastante facilidad. Cualquier condición o parámetro operativo que pueda ser probado manualmente por su mejor PYME, puede ser probado de forma automática y continua por NetBrain… ¡a escala!

NetBrain recomienda programar Intents como los diseñados para este CVE continuamente para evitar que el mismo tipo de vulnerabilidades vuelvan a aparecer en el futuro. La evaluación continua de la red es parte de las capacidades principales de Next-Gen y se encuentra en nuestra Automatización Preventiva módulo. Cuando se valida continuamente un amplio conjunto de condiciones operativas, la evaluación continua y automatizada de la red puede convertirse en la piedra angular de su estrategia de prestación de servicios y prevención de interrupciones.

La automatización de redes sin código aumenta su capacidad de NetOps in minutos, no meses. A medida que las amenazas operativas a los servicios de red continúan evolucionando, es crucial mantener un enfoque proactivo hacia NetOps; simplemente responder a la innumerable cantidad de informes de incidentes de servicio cada día es un plan altamente ineficaz y costoso.

NetBrain Next-Gen se diseñó con ese objetivo singular en mente: aprovechar el conocimiento que se encuentra dentro de los expertos de su red para escalar de manera efectiva su experiencia sin código. Está habilitado por nuestro gemelo digital de 4 capas, que proporciona todos los detalles en tiempo real sobre el dispositivo, la topología, el tráfico y los comportamientos deseados como base para la automatización sin código.

Aunque este ejemplo de error de Cisco fue un extremo crítico, el mismo enfoque simple sin código se puede repetir para cualquier condición operativa que deba verificarse o mantenerse. Los pasos para crear una automatización sin código desde cero, sin necesidad de desarrolladores de software ni programación de ningún tipo, son los mismos:

Las operaciones de red son un proceso continuo y la automatización sin código debería ser la base continua de ese proceso. Su negocio en tiempo real no puede permitirse el lujo de esperar, ni tiene los recursos para abordar a escala, problemas latentes y ocultos que esperan interrumpir sus servicios. Sus ingenieros de red deben entrar en acción y aprovechar sus puntos fuertes tan pronto como surjan nuevas amenazas. Al hacerlo, proteja su empresa, su red y su reputación de posibles daños.

Para obtener más información: puede ver usted mismo nuestro enfoque automatizado sin código para la corrección de este CVE específico visitando nuestro Centro de éxito del cliente y base de conocimientos.

¿Qué es lo que más te frustra del soporte de red? Nada se siente mejor que jugar al detective en un problema de red oscuro y ser el héroe de TI que lo resuelve. Pero demasiado...

El tiempo de inactividad es caro. Más de la mitad (54%) de los encuestados en la encuesta sobre centros de datos de Uptime Institute de 2023 dicen que su interrupción significativa, grave o severa más reciente costó más que...

Seamos realistas: solucionar problemas manualmente en redes híbridas es complicado y lleva mucho tiempo. Cada problema se aborda como si nunca hubiera ocurrido antes y varios ingenieros de redes aplican diferentes...

Usamos cookies para personalizar el contenido y comprender su uso del sitio web para mejorar la experiencia del usuario. Al utilizar nuestro sitio web, acepta todas las cookies de acuerdo con nuestra política de privacidad.