Het beheren van de federale IT-infrastructuur is al een lastige evenwichtsoefening. Het navigeren door strikte overheidsmandaten voegt een extra laag complexiteit toe – een laag waar traditionele, handmatige netwerkbeheersystemen nooit op berekend zijn. Veel netwerkteams hebben jarenlang met brute kracht vertrouwd om services draaiende te houden, vaak gericht op taakuitvoering in plaats van op langetermijnstrategie. Deze aanpak laat weinig ruimte voor innovatie, wat de reden verklaart achter de trage acceptatie van automatisering in veel omgevingen.

Maar het landschap verandert. De federale IT-vereisten van de Cybersecurity and Infrastructure Security Agency (CISA) worden steeds strenger. Zonder automatisering is het lastig en onrealistisch om hieraan te voldoen. Automatisering van overheidsnetwerken, met name via no-codeplatformen, biedt een schaalbare en efficiënte manier om aan compliance-doelen te voldoen en tegelijkertijd de dagelijkse werkzaamheden te ondersteunen. Het vermindert de handmatige inspanning, verbetert de nauwkeurigheid en geeft engineers de ruimte om zich te concentreren op werk met een hogere toegevoegde waarde.

De IT-sector van de federale overheid kan lastig te navigeren zijn – de enorme hoeveelheid beveiligingsmaatregelen, compliancenormen, branchespecifieke en personeelsgerelateerde praktijken onderscheidt de sector van veel andere sectoren. Netwerken die federale overheidsinstanties bedienen, ondervinden objectief gezien ernstiger groeipijnen dan andere sectoren, omdat het traditioneel gesloten omgevingen waren waar weinig veranderingen plaatsvonden.

Nu IT-beheerders van de federale overheid steeds meer onder druk staan om te moderniseren, wordt het duidelijk dat een groot deel van hun infrastructuur niet klaar is om samen met hen het moderne tijdperk in te gaan. Bijvoorbeeld het Pentagon niet geslaagd voor de eerste audit, waarbij veel auditors problemen opmerkten met naleving, cyberbeveiligingsbeleid en het verbeteren van de inventarisnauwkeurigheid.

Met dit in gedachten is het belangrijk om te begrijpen welke elementen de IT-sector van de federale overheid anders maken.

Hier zijn een paar use cases die profiteren van onze intent-based network automation platform.

1. Netwerkbeoordeling en CISA 2023-01-naleving

Netwerkbeoordeling is altijd een doel geweest voor IT-leiders, maar het is niet eenvoudig te implementeren. Vanwege de complexiteit vinden beoordelingen in de private sector zelden plaats, ongeveer eens in de drie jaar. Vanwege goedkeuringen en de gevoeligheid van gegevens gebeurt dit nog minder in de overheidssector.

Hoewel de agentschappen van de Federal Civilian Executive Branch (FCEB) deze beste praktijk grotendeels negeerden, het agentschap heeft CISCO 23-01 uitgegeven met de volgende vereisten:

- Voer elke zeven dagen een geautomatiseerde asset discovery uit. Deze discovery moet minimaal de volledige IPv4-ruimte bestrijken die de instantie gebruikt.

- Start elke 14 dagen een inventarisatie van de kwetsbaarheden in alle ontdekte activa, inclusief alle ontdekte nomadische/roaming-apparaten (zoals laptops).

Om aan deze vereiste te voldoen, is netwerkautomatisering vereist, vooral als u duizenden assets in uw preview hebt. Het is onmogelijk om hun aanwezigheid en afwijkingen elke zeven dagen te verifiëren zonder netwerkautomatisering.

NetBrain is het antwoord voor CISCO 23-01. NetBrain Maakt volledig geautomatiseerde detectie en verificatie mogelijk, zo vaak als u wilt. Het identificeert apparaten die op het netwerk zouden moeten zijn, maar ontbreken, en apparaten die op het netwerk zijn, maar dat niet zouden moeten zijn. NetBrain gaat vervolgens veel dieper in op het vaststellen van de gegevensstroom tussen services en applicaties en het in realtime identificeren van veranderingen ten opzichte van het verwachte gedrag.

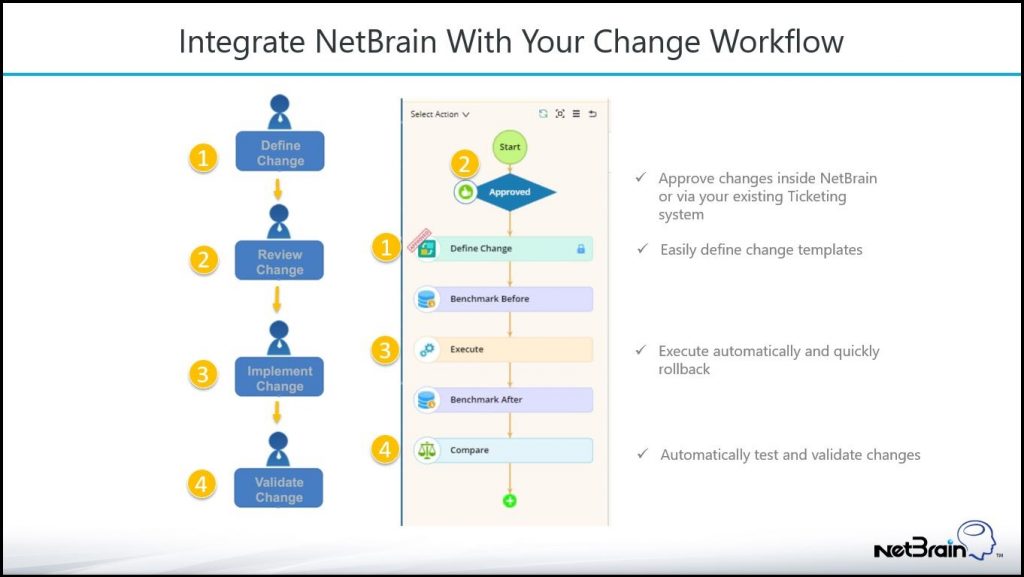

2. Validatie van netwerkvernieuwingsomgevingen met Change Management

We hebben onlangs een financieel project bekeken, waarbij we zowel de oude als de vernieuwde omgevingen hebben bekeken en de beveiligingsstatus van beide hebben bepaald. Het was een eenvoudige financiële applicatie, maar ze moesten voldoen aan een aantal Service Level Agreements (SLA's) waar de oude apparatuur niet aan voldeed. Om het nog erger te maken, moest een groot deel van hun nieuwe apparatuur in de FIPS-CC-compliancemodus worden gezet, waardoor de beveiligingsinstellingen van hun vernieuwde omgeving onbedoeld werden gewist.

Gedurende zes weken evalueerden we individuele configuratiebestanden, vergeleken we de afwegingen tussen het beveiligen van bepaalde systemen en het voldoen aan SLA's, en zorgden we ervoor dat het systeem als geheel net zo veilig was als het vorige. Uiteindelijk resulteerde dit in veel handmatig werk en documentatie, omdat oudere systemen werden gedemonteerd en onderzocht om de gouden configuratiebestanden voor de nieuwere systemen opnieuw te creëren.

Ten eerste zou de mogelijkheid om configuratiewijzigingen op grote schaal te uploaden tijd en moeite hebben bespaard, maar wat nog belangrijker is, de mogelijkheid om benchmarks voor/na vergelijkingen uit te voeren, evenals aangepaste rapportage in te voegen, wat korte metten met de hele opdracht zou hebben gemaakt – Als we dat hadden gedaan, hadden we kunnen vaststellen welke apparaten niet voldeden aan de gouden standaarden en ze allemaal tegelijk kunnen aanpassen.

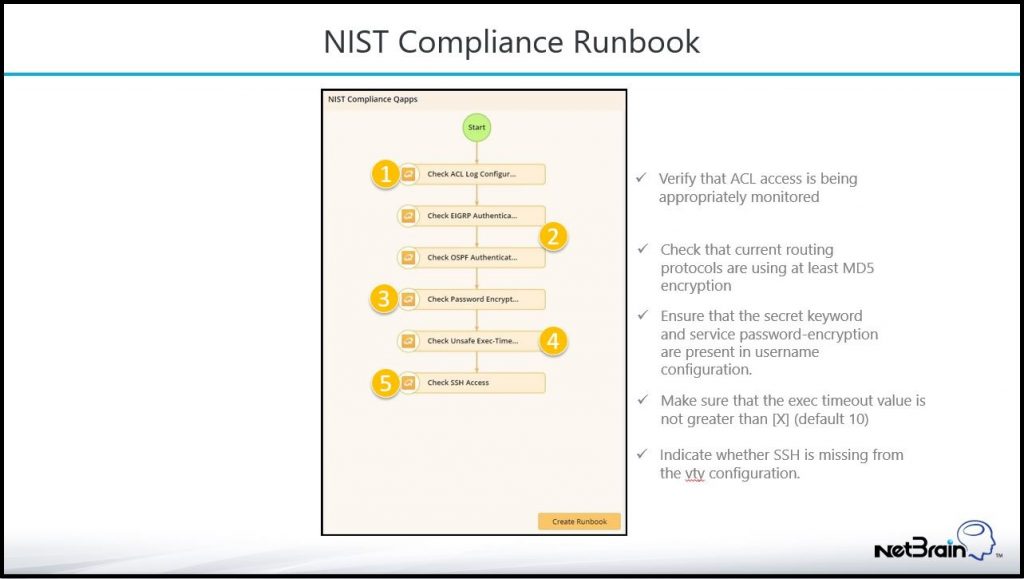

3. NIST-naleving met Network Intents

Tegenwoordig vertrouwen IT-beheerders van de federale overheid meer dan ooit op externe dienstverleners voor het uitvoeren van een breed scala aan diensten met behulp van informatiesystemen. De bescherming van vertrouwelijke informatie die is opgeslagen in IT-systemen van niet-federale overheden is een van de hoogste prioriteiten van de overheid en vereist de ontwikkeling van een uniek federaal cybersecurityprotocol.

Het National Institute of Standards and Technology (NIST) heeft een nalevingsnorm ontwikkeld voor aanbevolen beveiligingsmaatregelen voor IT-systemen van de federale overheid. Federale klanten onderschrijven deze norm, omdat deze best practices voor beveiliging in een breed scala aan sectoren omvat.

In veel gevallen helpt het naleven van de richtlijnen en aanbevelingen van het NIST federale instanties ook om te voldoen aan andere regelgeving, zoals HIPAA, FISMA, FIPS, enz. NIST richt zich primair op infrastructuurbeveiliging en gebruikt een waardegedreven aanpak om de meest gevoelige gegevens te vinden en beschermen.

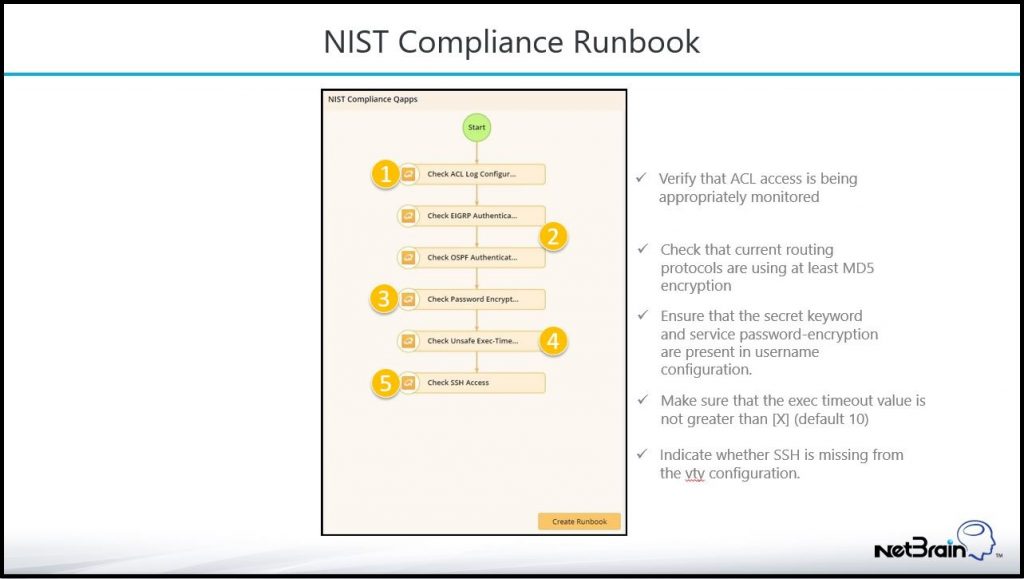

NetBrain past hier ook heel goed. Network Intents (soms genoemd Runbooks) zijn NetBrain's ingebouwde mogelijkheden voor het beschrijven en automatisch uitvoeren van verwachte netwerkbewerkingen.

Zoals je hierboven kunt zien, NetBrain Voert verschillende gegevensverzamelingstaken uit om te verifiëren of het doelnetwerk binnen acceptabele beveiligingsparameters functioneert. NIST-naleving vereist dat de klant de toegangs- en encryptieprotocollen voor zijn meest gevoelige apparaten beheert, en hoe groter een netwerk wordt, hoe intensiever en foutgevoeliger het wordt. compliance check hij precies is.

Compliancegerelateerde intenties zijn vooral handig voor audits, omdat ze de tijd verkorten die wordt besteed aan het zoeken tussen apparaten en duidelijk aangeven waar de probleemgebieden in uw netwerk liggen.

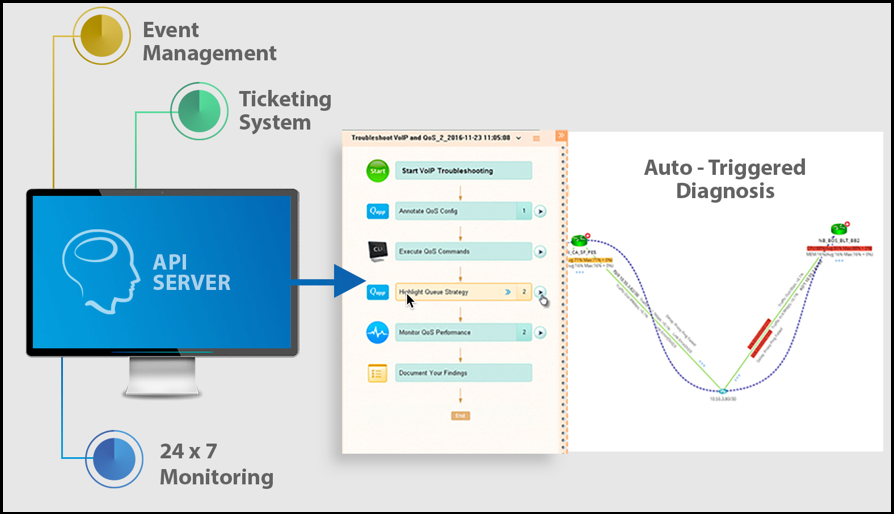

4. Netwerkautomatisering voor overheidssystemen

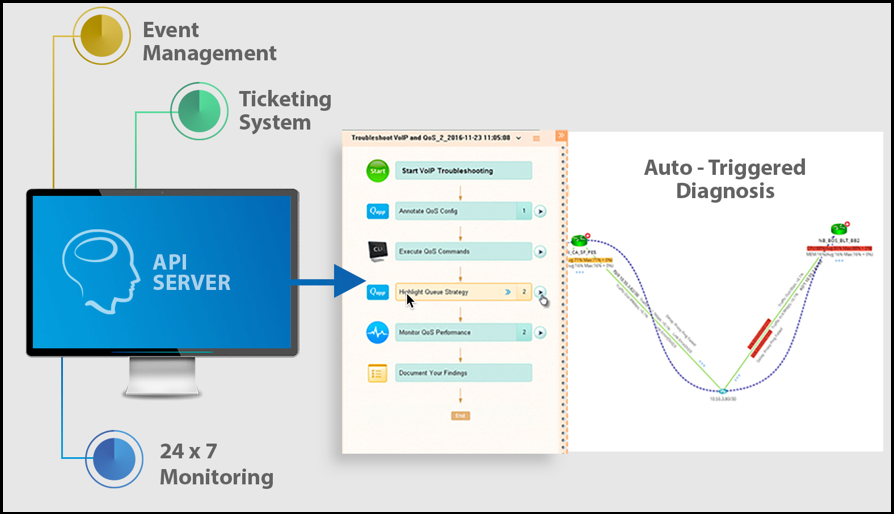

Just-In-Time-automatisering is een API-geactiveerde NetBrain Diagnose die cliënten doorgaans programmeren als er een monitoringwaarschuwing of een helpdeskticket wordt aangemaakt.

Binnen de context van toepassingen op een netwerk is een van de meest voorkomende toepassingen van Just-In-Time-automatisering het verkorten van de gemiddelde tijd tot herstel (MTTR) voor problemen die zich voordoen op het netwerk, maar gezien de gevoelige aard van veel IT-systemen van de federale overheid is Security Remediation een andere goede toepassing voor deze functie. Een IPS vertelt u alleen waar het kwaadaardige verkeer zich bevindt, maar NetBrain kan een schets geven van het geïnfecteerde gebied in context voor de rest van uw netwerk.

Door de API-integratie toe te passen in een platform voor inbraakpreventie, NetBrain kan worden geactiveerd om het geïnfecteerde gebied te identificeren, het pad tussen de aanvaller en het slachtoffer te berekenen en dit gebied te taggen in een kaart-URL voor elke beveiligingsingenieur die toevallig ter plaatse is.

Deze actie versnelt de algemene MTTR van het incident, aangezien het meeste initiële triagewerk al is voltooid tegen de tijd dat een mens aan de slag gaat om het op te lossen. Beveiligingsincidenten zijn net zo tijdgevoelig als netwerkstoringen, zo niet tijdgevoeliger, en de mogelijkheid om de onderzoeks- en dataverzamelingsactiviteiten te elimineren, betekent dat de organisatie effectiever zal zijn wanneer het erop aankomt.

5. Verbetering van de overdracht van documentatie

Federale IT-teams worstelen vaak met continuïteit tijdens de overgang van contractanten. Uitgaande teams laten meestal een paar documenten achter met een overzicht van wijzigingen en beveiligingsupdates, maar nieuwe teams moeten hen nog steeds terugbellen voor verduidelijking. Zonder overlap verspillen de nieuwe teams tijd met het opnieuw leren van wat het vorige team al wist, wat de kosten opdrijft en de werkzaamheden vertraagt.

Hier is hoe NetBrain Verbetert de overdracht van documentatie:

- NetBrain creëert een dynamische digitale tweeling van uw volledige hybride, multicloudnetwerk. Het brengt apparaten en topologie, verkeersstromen, beheerplannen en het beoogde netwerkgedrag in kaart. Dit model ontwikkelt zich snel en biedt levende documentatie die verder gaat dan statische topologiekaarten.

- NetBrain Legt ook historische netwerkstatussen vast. Teams kunnen eerdere en huidige omstandigheden vergelijken om snel veranderingen te identificeren, ontwerpnaleving te garanderen en incidenten te onderzoeken zonder afhankelijk te zijn van institutioneel geheugen.

- Network Intents maken processen en herhaalbare verwachtingen. In plaats van kennis opnieuw op te bouwen bij elke contractwisseling, kunnen teams bestaande automatisering gebruiken om problemen sneller te begrijpen, beheren en op te lossen.

NetBrain voldoet aan de unieke eisen van federale IT-nalevingsvereisten door operationele kennis te behouden, beleid af te dwingen en continuïteit te bieden in contractcycli, zonder dat dit ten koste gaat van de beveiliging of controle.

Krijg kant-en-klare netwerkautomatisering voor federale systemen

Personeelsverloop en veranderende contracten hoeven niet te leiden tot verlies van kennis of een inbreuk op de beveiliging. NetBrain Legt de operationele intelligentie van uw netwerk vast en bewaart deze in een dynamisch, levend model, waarmee de kloof tussen uitgaande en inkomende teams wordt overbrugd. Met geautomatiseerde documentatie, realtime inzicht en intentiegebaseerde diagnostiek, NetBrain zorgt ervoor dat uw netwerk in elke fase veilig, compliant en volledig begrepen blijft.

Bent u klaar om uw federale IT-activiteiten toekomstbestendig te maken? Plan een demo om te zien NetBrain in actie.