by Barbara.Froemmel 25 de Agosto, 2017

by Barbara.Froemmel 25 de Agosto, 2017

Garantizar que una red esté debidamente protegida y cumpla con los estándares de cumplimiento de PCI para auditorías es una preocupación creciente para muchas organizaciones. Si bien pueden estar operando dentro de los límites de cumplimiento, a la mayoría les resulta difícil demostrarlo tanto internamente como para auditorías reglamentarias. Esto se debe en gran parte al hecho de que la documentación de la infraestructura de red existente es rutinariamente manual y, a menudo, está desactualizada.

Para muchos, la ausencia de una solución automatizada ha llevado a una visión y comprensión limitadas de las políticas de seguridad a lo largo de los flujos de transacciones de tarjetas de crédito. Lo que complica aún más las cosas es el hecho de que los equipos de red y seguridad no suelen colaborar y rara vez se ponen de acuerdo.

Con estos factores en mente, hemos esbozado tres fases críticas para garantizar el éxito durante una auditoría de cumplimiento de PCI.

Validación a través de la documentación

La documentación es el paso más crítico para que los equipos demuestren el cumplimiento. Sin embargo, el problema actual para la mayoría de las empresas es la naturaleza manual y ardua del proceso. La incapacidad de documentar las políticas de firewall, las listas de acceso, el enrutamiento basado en políticas y más en el caso de una auditoría es un problema real.

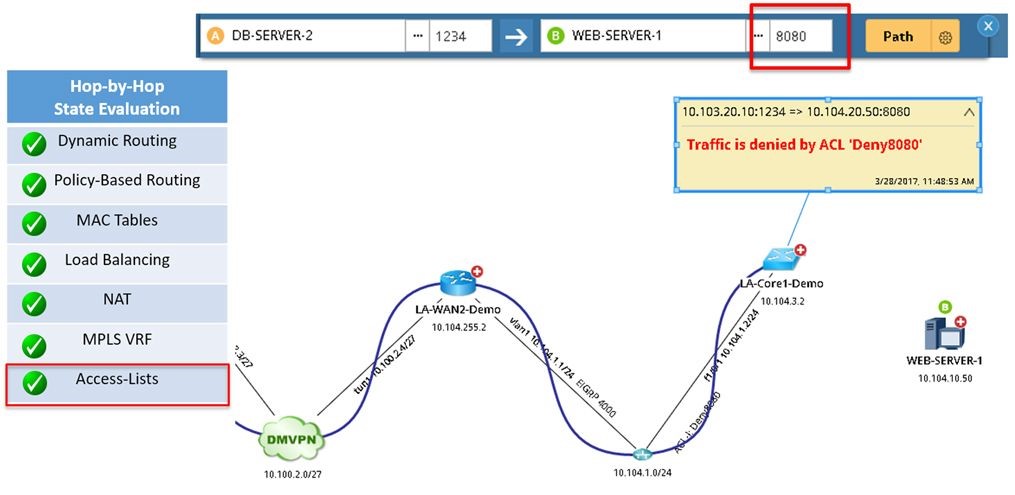

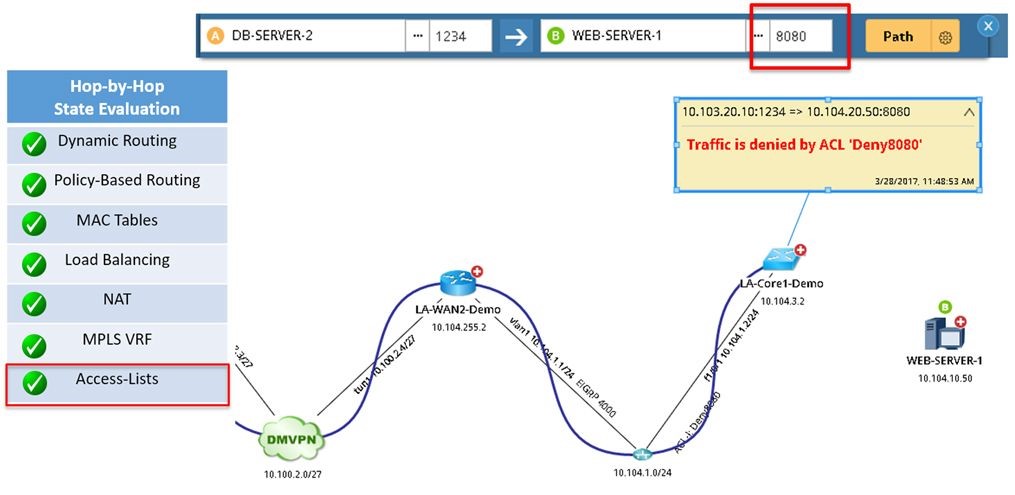

Con Dinámico Mapas de red, las organizaciones pueden automatizar la red existente en detalle para no solo proporcionar visibilidad de extremo a extremo, sino también ofrecer informes de activos detallados y más. Para validar las rutas de transacciones de tarjetas de crédito, los ingenieros necesitan una forma de evaluar todas las rutas posibles. NetBrainLa calculadora de ruta A/B de funciona en el nivel de puerto de capa 4 para analizar las ACL y el enrutamiento basado en políticas para presentar visualmente las rutas de la aplicación y permitir la automatización de PCI. compliance checks a través de los dispositivos relevantes.

Figura 1: NetBrainLa calculadora A/B de realiza un análisis integral en cada salto del camino, teniendo en cuenta tecnologías avanzadas como enrutamiento basado en políticas, NAT, listas de acceso y mucho más.

Estandarice los procesos de seguridad a través de Runbooks

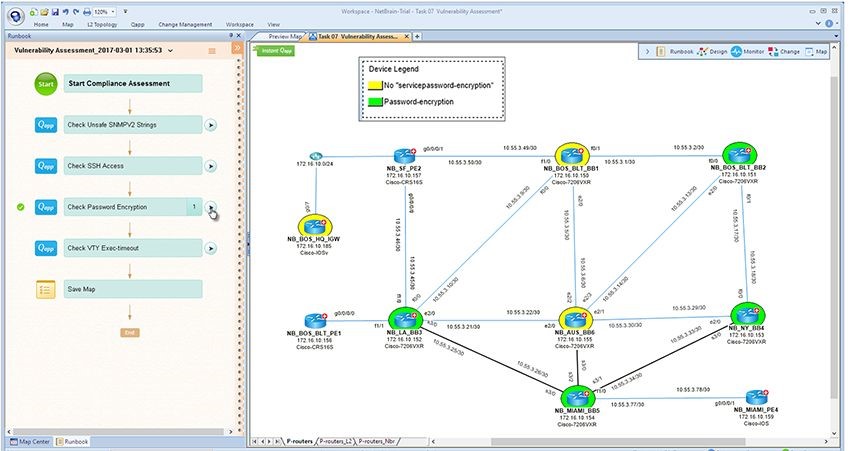

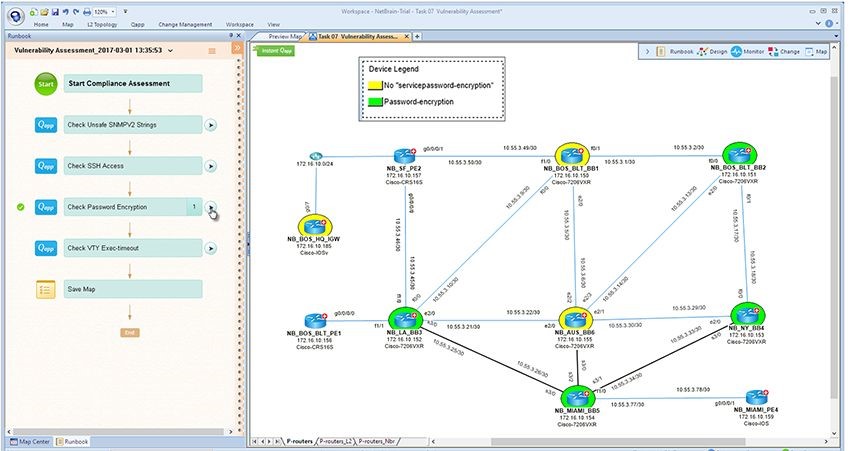

La validación de cada configuración de red frente a un conjunto común de reglas de cumplimiento (por ejemplo, las contraseñas de los dispositivos están encriptadas, los tiempos de espera están configurados, no hay valores predeterminados de proveedores presentes) es un paso importante hacia el cumplimiento de PCI. Muchas organizaciones se encuentran con problemas de cumplimiento al hacer cambios en la red. Para combatir esto, los equipos de seguridad pueden crear Executable Runbooks para usar en cambios de red para garantizar el cumplimiento a través de nuevas implementaciones de servicios y cambios operativos. Estos ejecutables RunbookLos anuncios pueden incluir guías de diseño y mejores prácticas para ayudar a hacer cumplir las mejores prácticas de seguridad en el futuro.

Al configurar un cambio, los ingenieros de implementación también deben ejecutar una evaluación de vulnerabilidad Runbook para garantizar que cumpla con los estándares de cumplimiento de PCI predefinidos. Incluso se puede configurar un sistema de gestión de eventos para que active automáticamente una evaluación de PCI en el instante en que se produzca un cambio.

Figura 2: Para garantizar que todos los dispositivos de red estén protegidos contra el acceso, esta muestra runbook comprueba cada archivo de configuración con un conjunto de estándares de seguridad. Un ingeniero de diseño ejecuta esto una vez en toda la red y luego para cada nuevo cambio de configuración.

El cumplimiento no es un evento único

Cumplir con PCI es un proceso continuo, no una solución única. También lo es la protección contra posibles amenazas a la seguridad. Para que todo el proceso funcione de manera efectiva, la colaboración es imprescindible. Con NetBrain, los equipos de seguridad y los equipos de red pueden trabajar en colaboración a través de la plataforma durante la clasificación, el análisis forense y la seguridad para prevenir amenazas de manera proactiva.

Es fundamental garantizar que se cumplan los procedimientos de cumplimiento adecuados durante y después de un ataque cibernético y que los equipos de red sigan las prácticas de seguridad definidas. Y recuerde, no es suficiente decir lo que hizo durante una auditoría, debe demostrarlo.